All-In-One Security (AIOS) 是一个在超过一百万个 WordPress 站点上活跃的插件,被发现会在数据库中记录登录尝试的纯文本密码,并已在 5.2.0 版本中修复了该安全问题。

在两周零五天前发布到插件支持论坛上的一篇题为“明文密码写入 aiowps_audit_log ”的帖子中,@c0ntr07 报告了该问题:

我对安全插件犯下如此基本的安全 101 错误感到非常 震惊 (更不用说不符合 NIST 800-63-3、ISO27000、CIS、HIPAA、GDPR 等)

如何停止记录明文密码?

如何解决这个问题,以免我们无法通过第三方合规审计员即将进行的安全审查和审计?

AIOS 的支持代表确认这是上一版本中的已知错误,并提供了包含修复程序的 zip 文件的开发副本。该补丁花了两周多的时间才发布。

在 2023 年 7 月 10 日发布的 5.2.0 版本中,AIOS 在插件的变更日志中包含以下安全更新:

- 安全:在保存到数据库之前从堆栈跟踪中删除身份验证数据

- 安全:对子站点管理员在多站点中可以执行的操作设置更严格的限制。

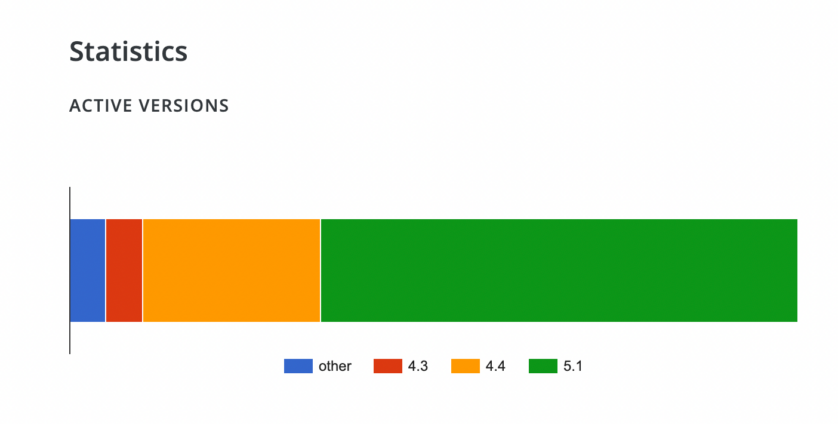

建议用户立即更新到版本 5.2.0+ 以保护其网站。截至发布时,几乎没有用户更新到 5.2.0+,导致运行 5.1.9 的数十万用户仍然容易受到攻击。

“到目前为止,开发者甚至还没有告诉用户更改所有密码,”Patchstack 首席执行官 Oliver Sild在 Twitter 上回应这一问题时表示。“由于规模庞大,我们将 100% 看到黑客从运行(或已经运行)此插件的受感染网站的日志中获取凭据。

“我们还向所有 Patchstack 用户发出了漏洞警报。希望 Updraft 团队也会这样做,并告诉他们的安全插件用户尽快清理这些日志,并要求所有网站用户在使用相同组合的地方更改密码。”